IDM - Une nouvelle ère de stockage de données

IDM est un écosystème décentralisé mondial qui connecte les utilisateurs intéressés par le stockage sécurisé et sécurisé des données personnelles, ainsi que les mineurs qui fournissent gratuitement de la mémoire à leurs appareils pour générer des revenus. La plate-forme a sa propre protection technologie brevetée et la taille des données, ainsi que le service de stockage en nuage de prototype équipe de développement BoobookBox a été libéré, qui a lancé en 2015 et a plus de 2 mille. Les utilisateurs réguliers.

L'écosystème IDM décentralisé se concentre sur des segments strictement définis du marché des consommateurs et des entreprises, et utilise une opportunité de marché compétitive, à savoir la demande de stockage de données sécurisé.

Fonctionnalités concurrentes de la plateforme:

Le système de stockage et de transmission de données le plus sûr et le plus fiable;

Prix abordable;

Manque d'analogues en termes de niveau de protection sur le marché;

Stratégie de marketing compétente

Garantie légale de la sécurité des données.

L'objectif principal du projet réside dans la collecte de fonds pour le développement et l'échelle des services de stockage existant avec les nouvelles technologies postkvantovogo SIZE et le cryptage en utilisant la technologie blokcheyn.

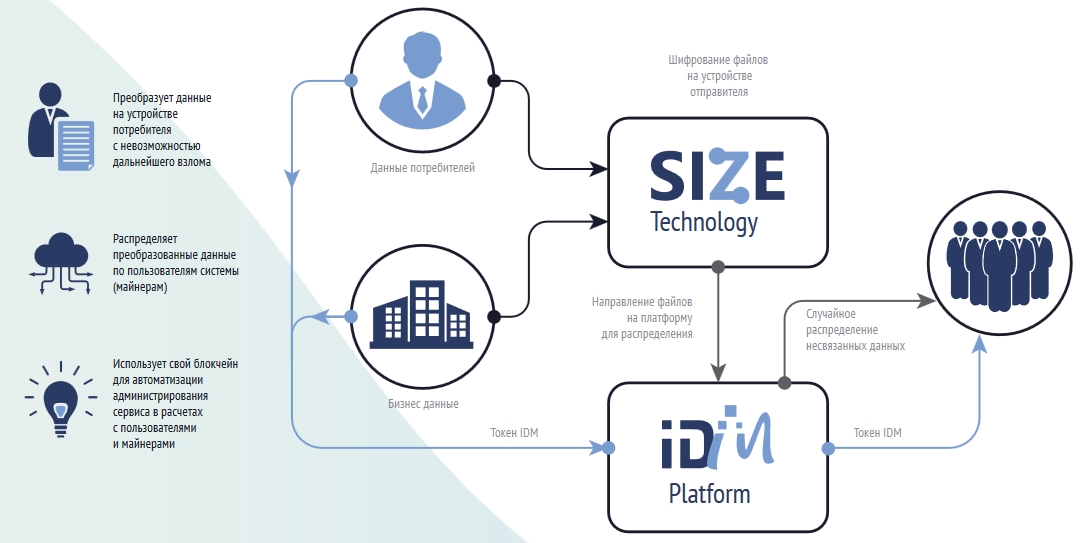

Comment cela fonctionne

Le service est un entrepôt de données en nuage décentralisé, dans lequel la sécurité, à la fois de la perte (dommages) et du vol, est fournie en utilisant l'algorithme SIZE unique.

Pour assurer le stockage, le service propose aux utilisateurs de louer des mémoires inutilisées sur leurs appareils, notamment moralement et techniquement obsolètes (anciens smartphones, disques durs obsolètes), en recevant une certaine récompense pour cela.

Grâce à l'utilisation de l'algorithme SIZE, les informations personnelles des utilisateurs seront protégées contre les pertes résultant du stockage distribué de parties de données sur différents supports de stockage.

La technologie SIZE offre le plus haut niveau de confidentialité lors du stockage et du transfert des informations personnelles des utilisateurs. Pour une protection fiable de l'information, on utilise des algorithmes mathématiques utilisant des opérations mathématiques connues en électronique numérique. A la suite de ces algorithmes, écrase tout le contenu numérique en une nouvelle forme, ce qui est un ensemble de paquets numériques, dans lequel chacun des paquets individuels n'a pas d'importance fonctionnelle et ne peut pas contenir un quelconque des bits d'information d'origine. Pour obtenir les informations initiales, il est nécessaire d'effectuer des opérations mathématiques spéciales, en collectant les paquets dans un fichier commun.

Il existe un nombre infini de façons d'écraser les fichiers, mais les algorithmes ne spécifient que la direction générale du processus. L'utilisateur choisit lui-même une option spécifique et personne, sauf lui ou les personnes à qui il a transmis des informations, ne peut accéder aux informations protégées. Niveau tours ré-écriture déterminer le montant converti de paquets est donnée par l'utilisateur, avec la mort d'un nombre suffisant de ces paquets ne comporte pas une perte de l'information originale.

Propriétés TAILLE, à restaurer les informations perdues, de préférence différente des méthodes classiques et largement utilisés pour atteindre la fiabilité que 3 ou 4 fois Hadoop sauvegarde ou la réplication intégrée dans le système de fichiers, ZFS de Google, Luster. L'algorithme de codage SIZE est capable de fournir les mêmes indicateurs de fiabilité avec beaucoup moins de redondance.

Pour l'algorithme SIZE, une attaque par une recherche complète de toutes les combinaisons (méthode de la force brute) est la seule de toutes sortes. Les méthodes d'évaluation de l'attaque Brute Force sont basées sur la complexité de calcul, qui peut ensuite être exprimée dans le temps, les outils et les performances requises des ressources informatiques

La technologie SIZE crée un métafichier spécifique, appelé "clé" dans un sens cryptographique, qui n'est créé automatiquement qu'une seule fois et jamais plus. Même si le même fichier est converti plusieurs fois en utilisant la technologie SIZE, une nouvelle "clé" sera créée à chaque fois. Le processus de conversion lui-même est déterminé non pas par la «clé», mais par les paramètres du programme, qui sont sélectionnés au hasard par l'utilisateur. Puisque la "clé cryptographique" elle-même n'est pas assignée au hasard, mais une série de paramètres de programme indépendants, il n'y a pas de liaison rigide à la vérité de la séquence aléatoire. Il suffit d'utiliser des générateurs de nombres aléatoires cryptographiques fiables.

"La clé cryptographique" n'est stockée nulle part, personne n'est transféré et il n'est pas nécessaire de conserver la bibliothèque de ces "clés". Les informations protégées peuvent toujours être lues en connaissant les paramètres du programme informatique stockés dans le métafichier. L'algorithme SIZE répond automatiquement à l'exigence de garantir l'authenticité et l'intégrité de l'information protégée. Toute modification apportée au fichier entraînera une modification du métafichier correspondant.

Avantages typiques de la technologie SIZE

A de meilleurs paramètres, en termes de mémoire utilisée par rapport à la méthode la plus courante de stockage fiable;

Immunisé contre l'échec d'un grand nombre de sites de stockage de données;

Permet aux sites de stockage dans les services cloud d'utiliser la mémoire des téléphones et smartphones fonctionnant même sur de simples processeurs ARM;

Les résultats des tests d'un algorithme SIZE mode de réalisation dit Qazaq, Cavendish Laboratory à l'Université de Cambridge (Royaume-Uni) confirme la fiabilité de l'utilisation de l'algorithme;

Avantages pour les utilisateurs

La possibilité de créer un accès hiérarchique à leurs données, par exemple, uniquement dans un format spécifique, les individus, à un moment donné et uniquement en mode lecture;

La capacité d'imposer des restrictions temporaires de toute nature après une période de temps déterminée;

L'envoi de certaines informations à des adresses à un moment donné permettra, le cas échéant, d'entrer un accès payant contrôlé;

Fourniture pratique de recherche et de tri de données personnelles par des paramètres spécifiés;

Pour les utilisateurs de crypto-monnaie offrira un service qui fournit des sacs à main de remplacement de matériel de stockage à froid (portefeuille matériel hors ligne), l'authentification par mot de passe client, ainsi que la possibilité d'utiliser kriptokoshelkov sans leur installation directe sur l'ordinateur.

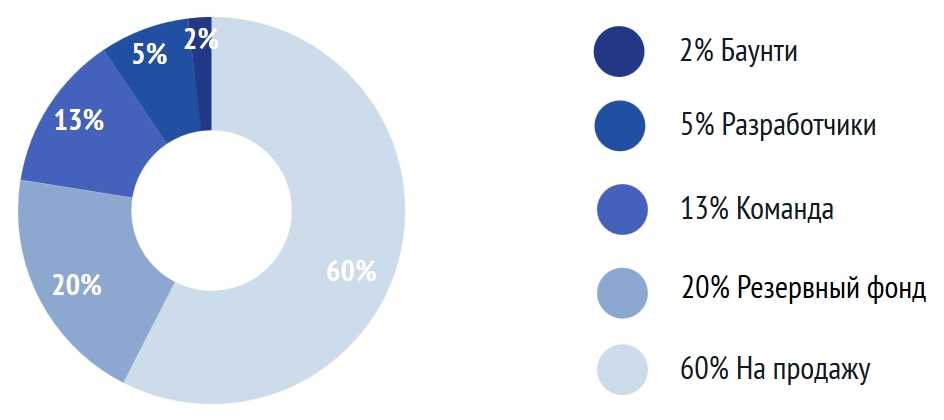

Détails ICO

Modalités: du 15 mai au 15 juillet

Nom du jeton: IDM

Nom complet: Mémoire numérique idéale

Type: Ethereum (ERC20)

Prix: 1 IDM = 0.001 ETH

Bonnet souple: 3 000 000 USD

Casquette rigide: 27 000 000 USD

Carte routière du projet

2010

Conduire un test réussi de l'algorithme SIZE fiable sur le CamGrid dans le laboratoire Cavendish, Université de Cambridge au Royaume-Uni.

2012

Fondation de l'entreprise.

2014

L'introduction d'un programme de partage de fichiers ultra-sécurisé basé sur la technologie éprouvée SIZE, qui a été présentée à Hack à Paris, où la communauté mondiale des pirates a tenté de percer l'algorithme et dont les résultats n'ont pas été couronnés de succès.

2015

Le premier lancement de la version publiquement disponible du BooBook Box, prévu pour les utilisateurs professionnels et privés.

2018

Collecte de fonds par l'intermédiaire de l'OIC.

Un test réussi de la technologie SIZE dans le laboratoire de Stormshield, filiale d'Airbus CyberSecurity.

2019-2020

Le développement réussi du blockbuster de la plateforme cloud (SaaS) basé sur la technologie de protection des données SIZE.

Démarrage direct du service IDM.

Mise en place d'une stratégie marketing pour la distribution de la technologie IDM et SIZE.

2020-2022

Poursuite du développement d'une plate-forme cloud décentralisée et distribuée (PaaS).

Équipe de développement

Conclusion

IDM dispose de sa propre technologie de sécurité brevetée pour la transmission de données SIZE et se prépare à lancer un nouveau service - un écosystème décentralisé mondial qui relie ses utilisateurs les uns aux autres à des conditions favorables.

La plate-forme IDM peut concurrencer avec succès tous les services de stockage en nuage, car l'offre dispose de fonctionnalités exclusives telles que la disponibilité, un concept marketing compétent et une garantie légale de la sécurité des données.

SITE WEB https://myidm.io/

WHITEPAPER https://myidm.io/img/doc/wp_fr.pdf

TELEGRAM https://t.me/idmprotect_fr

TWITTER https://twitter.com/IDMdatasecurity

FACEBOOK https://www.facebook.com/IDMdatasec

ANN https://bitcointalk.org/index.php?

Auteur:

Mon lien de profil bitcointalk: https://bitcointalk.org/index.php?action=profile;u=2143170

No comments:

Post a Comment